Auch wenn dieser Beitrag am 1. April 2025 veröffentlich wird – nein, es ist kein Aprilscherz.

Im Jahre 2015 startete die Fa. Amft IT eine eigene, private Public Key Infrastructure, kurz PKI genannt. Diese diente dazu, unseren Kunden mit eigenen Exchange-Server eine vollumfängliche Funktionalität bis hin zur Email-Verschlüsselung nach S/MIME Verfahren zu ermöglichen. Da meist öffentliche Trustcenter hier nicht den vollen Umfang bei der Zertifikatsausstellung bieten, was inbesondere die Implementation der firmen-internen ActiveDirectory-Strukturen betrifft, die öffentliche Trustcenter nicht abbilden wollen oder können, wurde von uns eine private, also nicht-öffentliche PKI ins Leben gerufen.

Alle unsere Kunden samt ihren Exchange-Lösungen basieren auf dieser PKI.

2015 – 2025: 10 Jahre PKI

Da uns im Jahre 2015, drei Jahre nach der Neugründung der Fa. Amft IT in ihrer heutigen Form, die weitere Entwicklung und Nutzung dieser PKI noch nicht ganz klar war, wurde damals die Laufzeit der CA-Zertifikate, also die Zertifikate, die die dann auf den Servern eingesetzten SSL-Zertifikate digital signieren um deren Gültigkeit und Echtheit zu zertifizieren, auf 10 Jahre beschränkt. Somit sind wir also im Jahr 2025 nach 10 Jahren Laufzeit der CA erstmal an dem Punkt angekommen, wo diese CA-Zertifikate zum ersten Mal verlängert werden müssen.

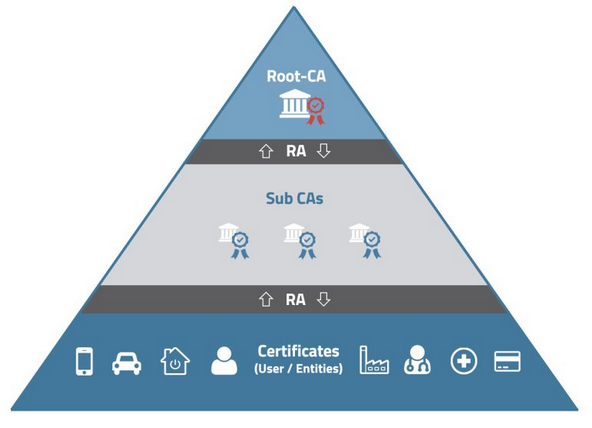

In der obigen Abbildung ist das Schema einer PKI dargestellt. Die unterste Ebene stellen End-Entities dar, was entweder SSL-Zertifikate für die Webdienste auf den Servern sein können oder private Email-Zertifikate, um Email digital zu signieren oder zu verschlüsseln.

Die SubCA ist die Prüfstelle auf Unternehmensebene, diese CA (Certificate Authority) „unterschreibt“ alle Zertifikate der untersten Ebene und bescheinigt ihnen somit ihre Echtheit und Gültigkeit.

Die Root-CA on-top ist die oberste CA, die die Unternehmens-SubCAs zertifiziert.

Alle diese CA- und Serverzertifikate sind also eine Kette und stehen untereinander in direktem Zusammenhang. Grundsätzlich haben solche Zertifikatsstrukturen eine begrenzte Gültigkeit, was nicht anderes heisst, sie gelten in einem festgelegten Zeitraum. Ist das Ende dieses Zeitraums erreicht, muss entweder die ganze PKI neu gestaltet werden oder man verlängert die genutzte PKI in Ihrer Laufzeit.

Die Laufzeit der eingesetzten Zertifikate ist essentieller Bestandteil einer ordnungsgemäß funktionierenden PKI. Ein Server-SSL-Zertifikat kann keine Laufzeit haben, die über sein SubCA-Zertifikat hinausgeht. Ebenfalls kann ein SubCA-Zertifikat keine Laufzeit haben, die über die seines RootCA-Zertifikats hinaus geht.

Kürzere Laufzeiten der SubCA bzw. der Server-SSL-Zertifikate gegenüber dem RootCA-Zertifikat sind allerdings möglich.

Wir entscheiden uns für Verlängerung, die Struktur der PKI bleibt wie sie bereits exisitiert, jedoch müssen alle CA-Zertifikate und als Folge dessen ebenfalls die unterste Ebene erneuert werden und mit einer weiteren Laufzeit versehen werden.

Maßnahmen beim Kunden

Unsere Kunden müssen also sämtliche Zertifikate erneuert bekommen. Das erfolgt in einer Drei-Schritte-Umsetzung:

- Hinzufügen der beiden neuen, verlängerten CA-Zertifikate RootCA und SubCA

- Neuerstellung der bisher eingesetzten Server-SSL-Zertifikate wie die der Exchange-Server oder persönlichen Email-Zertifikate, die gegen die verlängerte Firmen-SubCA unterschrieben werden müssen

- Austausch des Exchange-SSL-Zertifikats nach genauer terminlicher Abstimmung mit dem Kunden

Alle Schritte erfolgen zeitlich versetzt, erst wenn die neuen CA-Zertifikate netzwerkweit allen Systemen bekannt gemacht worden sind, kann die Umstellung der Server-SSL-Zertifikate bzw. persönlichen Email-Zertifikate erfolgen, da diese bei Benutzung immer gegen die aktuellen CA-Zertifikate in Echtzeit geprüft werden müssen – was natürlich nur dann möglich ist, wenn die neuen, verlängerten CA-Zertifikate bereits bekannt und verfügbar sind. Schlägt eine solche Prüfung aufgrund fehlender, fehlerhafter oder auch abgelaufener Zertifikate fehl, so wird keine Kommunikation bzw. Verschlüsselung in Gang gesetzt sondern diese blockiert. Das ist der Sinn hinter der ganzen PKI-Geschichte, Echtheit und Gültigkeit sicherzustellen, um unberechtigte Zugriffe schon auf Netzwerkebene zu unterbinden – noch bevor andere Authentifizierungsverfahren wie Passwort-Prüfung oder ähnliches erfolgen.

In einem zentral verwalteten WINDOWS-Netzwerk, basierend auf ActiveDirectory-Strukturen – das sind 99% aller Firmennetzwerke – kann diese Neuverteilung der CA-Zertifikate mittels sog. Gruppenrichtlinien erfolgen. Lediglich der Tausch der Server-SSL-Zertifikate muss durch die Administratoren manuell erfolgen. Das ermöglicht uns als IT-Dienstleister, diese Umsetzung weitgehend geräuschlos und unbemerkt umzusetzen.

Achillesferse mobile Geräte

Leider ist diese Automatik NICHT auf die meist an den Exchange-Servern verbundenen mobilen Geräte anwendbar, hier ist ein manuelles Eingreifen leider zwingend erforderlich. Das betrifft meist und insbesondere Apple-Geräte wie iPhones oder iPads, also Geräte mit Apples iOS als Betriebssystem.

Um diese korrekt mit einem Exchange-Server kommunizieren lassen zu können, müssen unter iOS beide CA-Zertifikate in diese Geräte eingespielt werden und zusätzlich das RootCA-Zertifikat noch als „vertrauenswürdig“ durch den Nutzer markiert werden.

Bei Android kann man diese Zertifikatsprüfung einfach ignorieren, dann funktioniert es auch – bei iOS hat Apple diese Möglichkeit bereits vor längerer Zeit entfernt. Im Grunde hat Apple genau das Richtige getan – und Android leider nicht. Ohne Gültigkeitsprüfung dürfte eigentlich keine Kommunikation möglich sein oder diese müsste in diesem Fall blockiert werden – leider ist das bei Android eben nicht der Fall und lässt sich einfach umgehen – unter dem Strich stellt das einfach ein nicht unerhebliches Sicherheitsrisiko aus unserer Sicht dar.

Aufgrund dieser Unzulänglichkeiten und einiger anderer Faktoren wie die fehlende Sicherstellung der ständigen Aktualisierung des Betriebssystems raten wir als Fa. Amft IT einfach aus Sicherheitsgründen vom Einsatz Android-basierter Geräte im Firmenumfeld ab und geben auch keinen Support für dieses Betriebssystem.

Unterstützung unserer Kunden durch die Fa. Amft IT

Wir werden natürlich unsere Kunden nach besten Möglichkeiten bei der Umstellung unterstützten, sofern sich da Notwendigkeiten ergeben. Es wird mit jedem Kunden individuell terminlich abgestimmt, wann genau der Austausch der Exchange-SSL-Zertifikate erfolgt – unter der Voraussetzung, das alle Geräte mit Exchange-Zugriff entsprechend vorbereitet sein müssen.

von

von